Configurar VPN Firewall Meraki MX64 con Router Movistar

Os explicamos cómo configurar vuestro router Movistar / O2 con un firewall Meraki MX64 para generar una VPN L2TP con IPsec.

En mi caso, el firewall Meraki va detrás del router como un componente de la red.

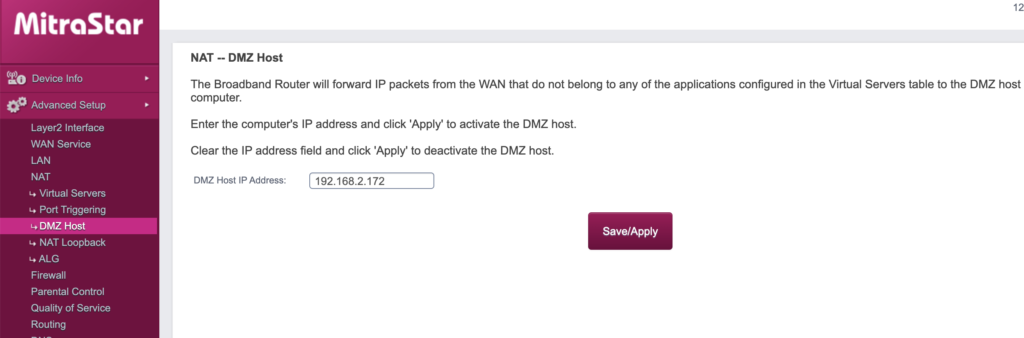

Así que mi primer paso es colocar en la DMZ el firewall MX64. Me conecto a la gestión del router, en las settings avanzadas y le damos la IP asignada a nuestro firewall en LAN. Lo haremos desde el menú Advanced Menú –> NAT –> DMZ Host:

Cuidado! Esto hará que coloquemos el firewall abierto al mundo:

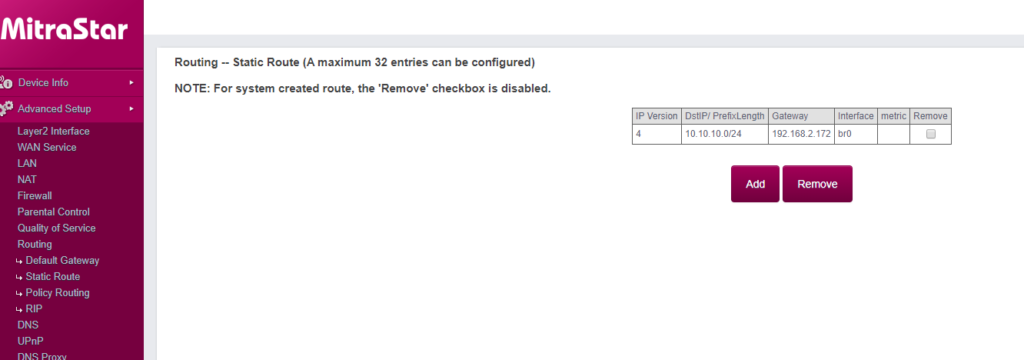

Ya que estamos conectados, haremos una regla para la futura Red de nuestros clientes VPN (10.10.10.0/24 en mi caso) a la red LAN (192.168.2.0/24). Es necesaria para que nuestros clientes VPN puedan comunicarse con nuestra Red LAN. Esto lo hacemos desde Routing –> Static Route:

Entiendo que si habéis llegado aquí, sabéis que los productos Cisco Meraki se gestionan vía Cloud (https://meraki.cisco.com/). Nos conectamos al cloud de Meraki, botón login y nuestro Firewall se debe modificar desde el apartado Security & SD-WAN.

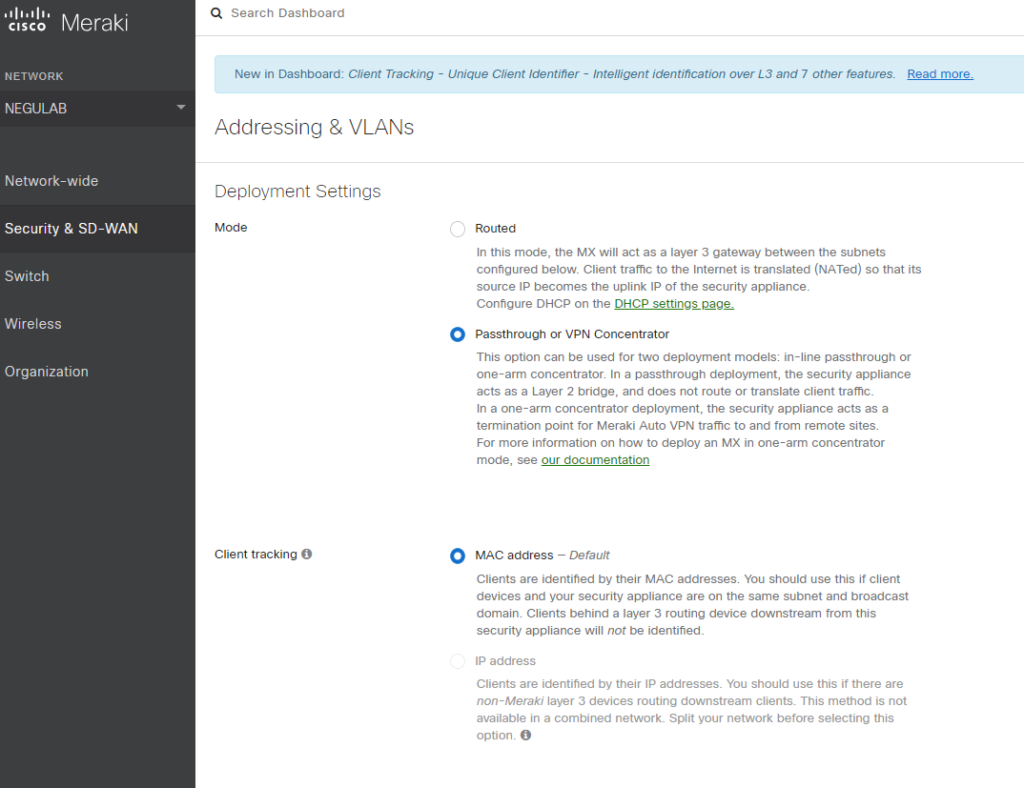

La primera configuración la haremos en el apartado Security & SD-WAN –> Addressing & VLANs:

- Marcaremos Passthrought or VPN Concentrator

- Lo quiero así porque ya he dicho que es un componente más de mi red. Lo quiero sólo para ser la puerta de enlace a mi LAB, no para la LAN del resto de mis dispositivos.

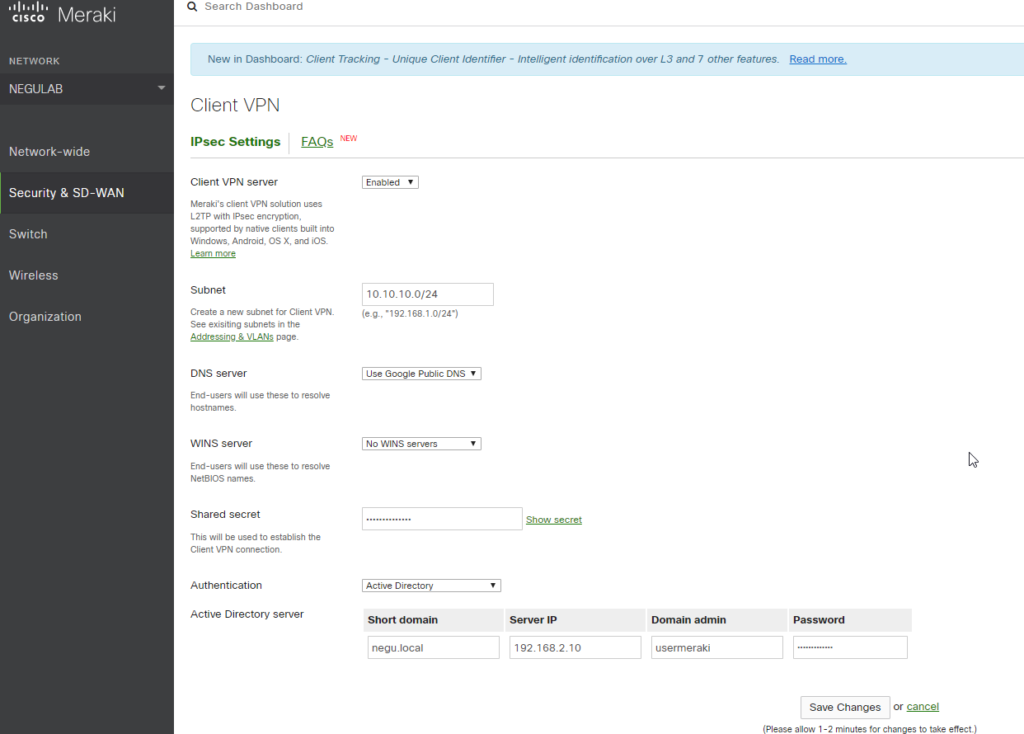

La siguiente configuración la haremos en el apartado Security & SD-WAN –> Client VPN:

- Client VPN server: Enabled

- Subnet: Elegimos un rango para nuestros clientes VPN, diferente al resto de rangos de nuestras LANs

- DNS Server: a nuestra elección, yo dejo los de Google.

- Shared secret: Usaremos un secreto compartido, es una contraseña que tendrán que configurar adicionalmente a la del usuario nuestros clientes

- Authentication: aunque se pueden usar usuarios de Meraki, yo usaré Active Directory e introduzco mi DC

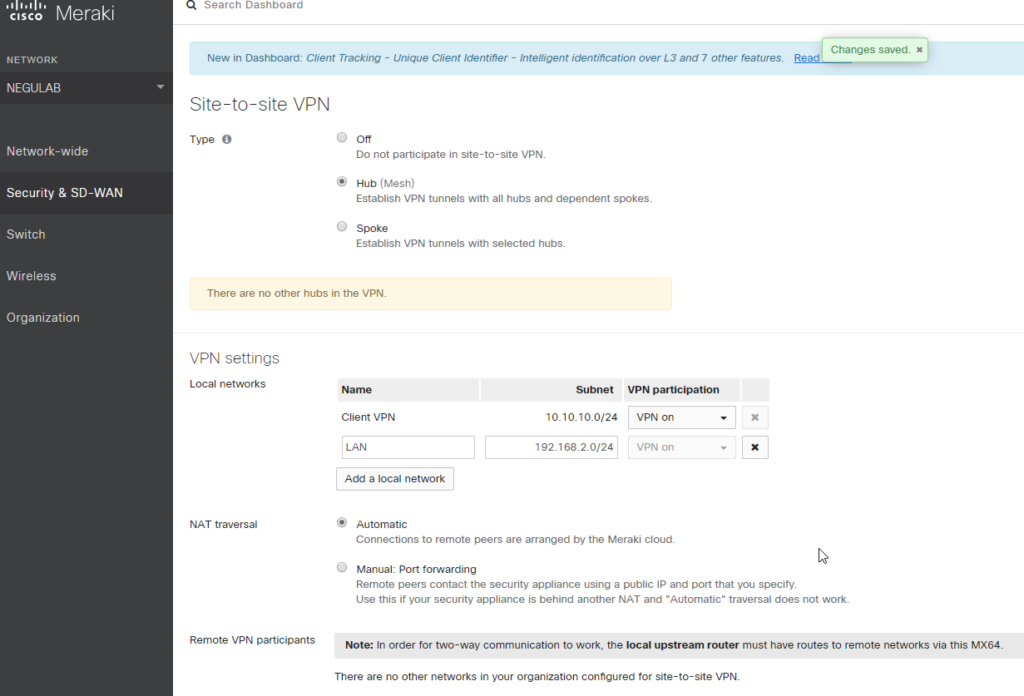

La segunda modificación la haremos desde Security & SD-WAN –> Site-to-site VPN y haremos las siguientes modificaciones:

- Type: Hub (Mesh)

- Local Networks: Añadimos nuestras redes LAN y VPN, con la opción VPN on

- NAT traversal: Automatic

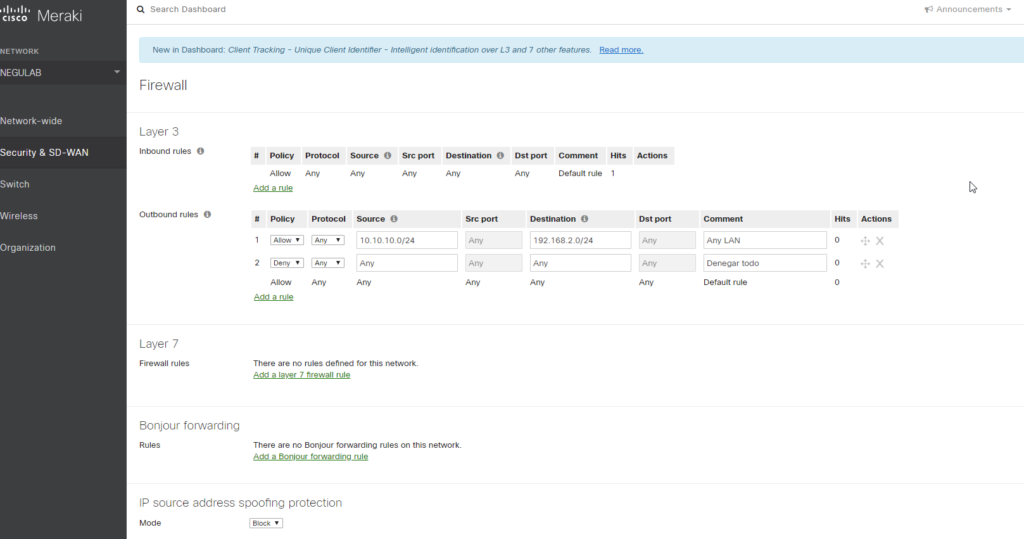

Y para terminar, Security & SD-WAN –> Firewall :

- Haremos una regla Outbound para que los clientes de la VPN puedan salir de la VPN a otros servicios como Internet

- Una regla de denegación, ya que Meraki trae reglas Any Allow

- Yo lo ampliaré y lo haré más restrictivo en otro momento

VIDEO YOUTUBE: CONFIGURACION FIREWALL MERAKI MX64 CON MOVISTAR

VIDEO YOUTUBE: CONFIGURACION VPN CLIENT L2TP EN IPHONE

¿Te ha gustado la entrada SÍGUENOS EN TWITTER?

¿Te ha gustado la entrada SÍGUENOS EN TWITTER O INVITANOS A UN CAFE?

Blog Virtualizacion Tu Blog de Virtualización en Español. Maquinas Virtuales (El Blog de Negu) en castellano. Blog informática vExpert Raul Unzue

Blog Virtualizacion Tu Blog de Virtualización en Español. Maquinas Virtuales (El Blog de Negu) en castellano. Blog informática vExpert Raul Unzue