Monitorizar tráfico de red en VMware vSphere

El tener una infraestructura de virtualización nos aporta muchas posibilidades a la hora de trabajar con servidores virtuales, y una de ellas es facilitar el poder monitorizar el tráfico de red de los mismos, pero es importante conocer el funcionamiento de la red, así como las opciones de configuración que existen en los servidores VMware ESXi y en sus switch virtuales (ya sean standard o distribuidos).

Vamos a ver algunos ejemplos de configuración en los que capturar el tráfico existente en máquinas virtuales de la infraestructura.

Para estos ejemplos voy a utilizar algunas máquinas básicas con los siguientes datos:

- Máquinas virtuales con las que generar el tráfico

- SRV01

- Dirección IP: 10.0.6.1

- MAC: 00:50:56:8e:6c:31

- SRV02

- Dirección IP: 10.0.6.1

- MAC: 00:50:56:8e:0f:24

- SRV03

- Dirección IP: 10.0.6.1

- MAC: 00:50:56:8e:97:d6

- SRV05

- Dirección IP: 10.0.6.1

- MAC: 00:50:56:8e:ec:e5

- SRV01

- Sniffer con el que capturar el tráfico

- SNIFFER01: es una máquina con Windows2012 y Wireshark

- Router

- HALON01

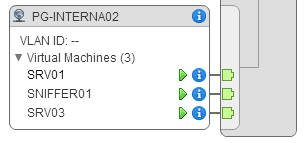

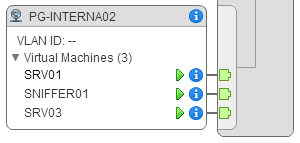

Partimos de una situación muy sencilla, en la que tenemos 2 máquinas virtuales y queremos ver el tráfico existente entre ellas, con los siguientes puntos a tener en cuenta:

- Las dos máquinas virtuales se ejecutan en el mismo host ESXi

- Las dos máquinas virtuales tienen un interfaz de red conectado al mismo grupo de puertos (en este caso PG-INTERNA02)

- El grupo de puertos no tiene configuración de VLAN (y si la tiene utilizamos el modo VST – Virtual Switch Tagging)

- La configuración del vSwitch y del grupo de puertos es la configuración por defecto.

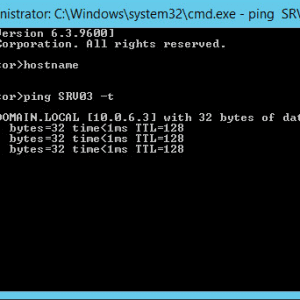

- El tráfico generado es tráfico ICMP (ping entre SRV01 y SRV03)

La imagen que veríamos en la configuración del vSwitch sería la siguiente:

En la máquina SRV01 ejecutamos un ping para generar el tráfico

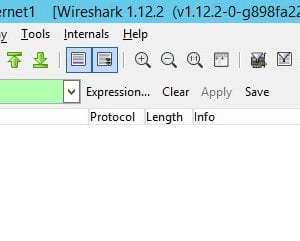

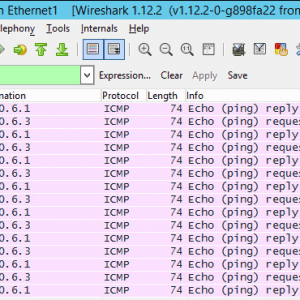

Si vamos al sniffer y vemos el tráfico que estamos capturando vemos lo siguiente:

Efectivamente, no vemos ningún tráfico ICMP. Esto es así porque estamos utilizando la configuración por defecto del vSwitch y del grupo de puertos, así que vamos a explicar que es lo que está pasando.

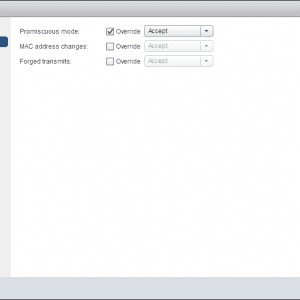

Tanto el vSwitch como el grupo de puertos tienen 3 opciones de configuración relacionadas con la seguridad del tráfico de red, que son las siguientes (con su valor por defecto):

- Promiscuous mode: Reject

- MAC address change: Accept

- Forget transmits: Accept

En este caso, la opción que nos interesa es la primera, Promiscuous mode.

Este Promiscuous mode, deriva del modo en el que se configura una tarjeta de red para que procese todo el tráfico que recibe no sólo el que es para la máquina en la que se encuentra. Normalmente, este modo de configuración de la tarjeta de red, es el utilizado en las máquinas que capturan tráfico.

Así pues, podemos establecer la configuración Promiscuous mode en 3 elementos:

- Tarjeta de red a nivel de sistema operativo de la máquina virtual

- Grupo de Puertos

- vSwitch

En la tarjeta de red, el modo Promiscuous ya está habilitado pero no recibimos ningún tráfico, vamos a ver por qué.

En la configuración por defecto, esto es, con Promiscuous mode en Reject, la tarjeta de red de una máquina virtual sólo recibe el tráfico que es para esa máquina virtual, por así decirlo el vSwitch se comporta como un switch clásico, y por esto, nuestra máquina sniffer no es capaz de capturar ningún tráfico.

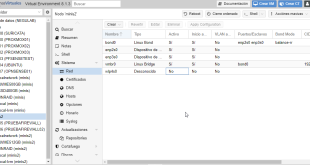

¿Qué pasa si cambiamos la configuración y ponemos Promiscuos mode en Accept?

Si hacemos el cambio y ponemos la configuración del grupo de puertos en modo Accept (sobreescribiendo la configuración por defecto del vSwitch)

Ahora vamos al sniffer y vemos que si comienza a capturar tráfico

Esto es así, ya que al habilitar el modo Promiscuous en el grupo de puertos, ahora el vSwitch entrega cada paquete que va a una máquina de ese grupo de puertos, a todas las tarjetas conectadas al mismo.

El habilitar el modo Promiscuous a nivel de grupo de puertos o a nivel de vSwitch, no cambia el comportamiento, la única diferencia, es la granularidad de la configuración, si hacemos un cambio a nivel de vSwitch, lo podemos aplicar a todos los grupos de puertos de una forma muy rápida. El hacerlo a nivel de grupo de puertos, permite tener un mayor control de que configuración se aplica a cada uno de ellos.

Así pues los pasos serían:

- Cambiar el modo Promiscuous en el grupo de puertos en el que se encuentran las máquinas virtuales

- Ubicar un interfaz de red de captura del sniffer en ese grupo de puertos

¿Te ha gustado la entrada SÍGUENOS EN TWITTER O INVITANOS A UN CAFE?

Blog Virtualizacion Tu Blog de Virtualización en Español. Maquinas Virtuales (El Blog de Negu) en castellano. Blog informática vExpert Raul Unzue

Blog Virtualizacion Tu Blog de Virtualización en Español. Maquinas Virtuales (El Blog de Negu) en castellano. Blog informática vExpert Raul Unzue

Hola, tengo un problema. ¿Sabrías indicarme los pasos de configuración para el caso en el que dos/varias máquinas virutales estén en distintos ESXi?

Gracias.

Hola muy buen post

como se podrían interpretas la grafica de PAQUETES DE DATOS tengo picos altos de hasta 800,000 en vmware rendimiento.

ese servidor en particular tiene una aplicación de pistoleo de códigos pero quisiera interpretar si es demasiada información procesada.

un saludos

Gracias Francisco. Un consejo, sí quieres saber cómo funciona la aplicación, porque interpreto tenéis problemas, utilizaría Procmon. De tal forma que coges la traza en el momento que abres la aplicación y la usas. Sí eso no es suficiente se puede volver a wireshark donde verás mucha información pero que hay que saber interpretar. Las gráficas sólo dan pistas del problema (disco, red,…) pero para mí es mejor intentarlo con estas herramientas e interpretar el dato.

Hola!

Me podrían ayudar con lo siguiente, por fi?:

Me gustaría que un Nagios consultase otro Nagios con dos máquinas virtuales (es decir, cada Nagios ejecutándose en una máquina diferente).

Muchas gracias!

María.

Hola!

Me podrían ayudar con lo siguiente, por fi?:

Me gustaría que un Nagios consultase otro Nagios con dos máquinas virtuales diferentes (es decir, cada Nagios ejecutándose en una máquina diferente VMware Player).

Muchas gracias!

María.

Hola María,

Si quieres usar dos máquinas virtuales que se comuniquen entre ellas, tendrás que poner sus tarjetas de red en la misma virtual network.

Se pueden colocar como NAT, HOST-ONLY o como BRIDGE. Yo en tu caso creo que es más cómodo en modo HOST-ONLY, si sólo quieres que se comuniquen entre ellas. Si quieres que usen otros servicios de tu red, lo colocas en modo BRIDGE.

Y a partir de ahí me vas contando tus problemas con el montaje.

Un saludo