Ebook Cloud por vExperts Hoy os voy a contar un proyecto que se va desvelando poco a poco…nuevo año, y nueva participación en un ebook solidario. El año pasado tuvimos un gran éxito con VMware por vExperts con casi 19000 descargas a día de hoy, y sobre todo 27500€ que fueron íntegros a dos ONGs, gracias a la contribución de …

Leer más »Polaris: Buenas prácticas Kubernetes

Polaris: Buenas prácticas Kubernetes Cuando trabajas con clústeres de Kubernetes, es muy posible que te toque revisar con una pequeña auditoría interna, de forma que puedas tener claro que las implementaciones y el mantenimiento que le das a tu clúster es el adecuado. Para ello, podemos usar la herramienta Polaris. Os dejo el enlace del proyecto: https://github.com/FairwindsOps/polaris Lo mejor de …

Leer más »Kubernetes: Chaos Monkey

Kubernetes: Chaos Monkey Hoy os voy a enseñar una herramienta que me llama mucho la atención. La herramienta en cuestión es Chaos Monkey, y la usa Netflix para matar pods aleatoriamente dentro de su infraestructura. Pero no Pods de desarrollo, obsoletos o no sé…la usa sobre Pods que están dando servicio de verdad. Parece de locos, pero tiene su sentido… …

Leer más »Podman: Alternativa a Docker

Podman: Alternativa a Docker Con toda la vorágine con Docker y Kubernetes, a veces nos olvidamos que existen más alternativas para la gestión de contenedores. Aunque Docker es la más popular, existen otras alternativas que están cogiendo fuerza como Podman. QUE ES PODMAN Fue desarrollado por RedHat como otro motor de contenedores, y viniendo de ese origen, como podéis imaginar, …

Leer más »Kubernetes: Networking

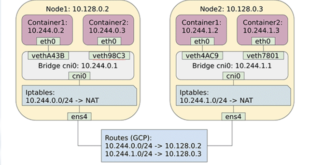

Kubernetes: Networking Hoy os vamos a explicar los aspectos internos de las redes de Kubernetes. El capítulo de Networking en Kubernetes es el más complejo de explicar y manejar. Esto se debe a que Kubernetes se compone de varios nodos y dentro de ellos corren Contenedores y Pods que normalmente tienen que interrelacionarse entre ellos. Algo que, con Docker, por …

Leer más » Blog Virtualizacion Tu Blog de Virtualización en Español. Maquinas Virtuales (El Blog de Negu) en castellano. Blog informática vExpert Raul Unzue

Blog Virtualizacion Tu Blog de Virtualización en Español. Maquinas Virtuales (El Blog de Negu) en castellano. Blog informática vExpert Raul Unzue