Citrix Secure Browser

Hace un tiempo os mostraba como realizar hardening de vuestra infraestructura Citrix. Hoy os quiero hablar de Citrix Secure Browser, que fue lanzado en marzo de 2016.

Aunque fue diseñado para utilizarse en la nube como un servicio SAAS (software como servicio), en estos dos años, con los cambios de versión se ha convertido una funcionalidad más que una empresa que piense en la seguridad de su información debería tener muy en cuenta.

Se puede configurar directamente desde la consola de Citrix XenApp Secure Browser o desde Citrix Cloud Secure Browser.

¿Qué es Citrix Secure Browser? La idea es crear un navegador virtualizado, pasarle los parámetros de la aplicación web que se quiere lanzar y luego lanzar dicha configuración en el navegador del dispositivo final.

Secure Browser actuaría c0mo Frontend y Citrix XenApp se utilizaría de Backend.

Básicamente, lo que busca es mostrar una aplicación basada en navegador web, de una forma transparente al usuario (el usuario no debería saber qué navegador está usando), mejorando la disponibilidad de las aplicaciones y su seguridad.

Teniendo el control del navegador, un administrador de sistemas, puede mantener a raya todas las vulnerabilidades de complementos como Java, Flash o Silverlight sin la interacción del usuario. Así como otros datos sensibles como cookies y otros datos que se almacenan de forma local.

Para que funcione correctamente, Citrix Secure Browser requiere TCP 8008 para las conexiones Web Sockets, que normalmente se abre cuando realizas la instalación de la infraestructura.

Configuración Citrix Secure Browser

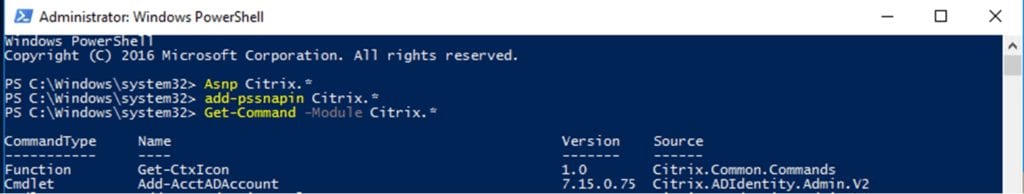

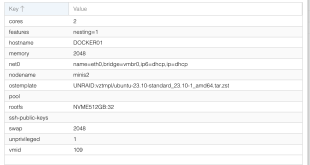

Cargamos los snapins de Citrix:

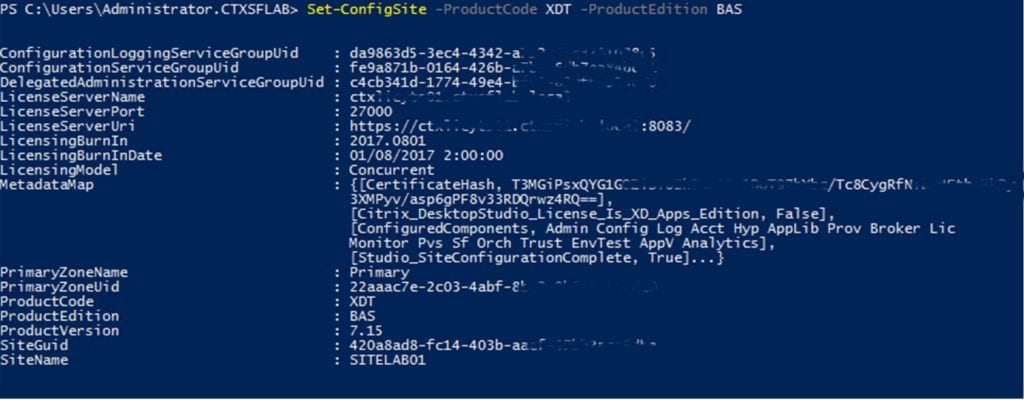

Después de instalar todos los componentes de XenApp necesarios, abra PowerShell en Delivery Controller, agregue los snapins de Citrix y ejecute el comando

|

1 |

<em>Set-ConfigSite -ProductCode XDT -ProditionEdition BAS</em> |

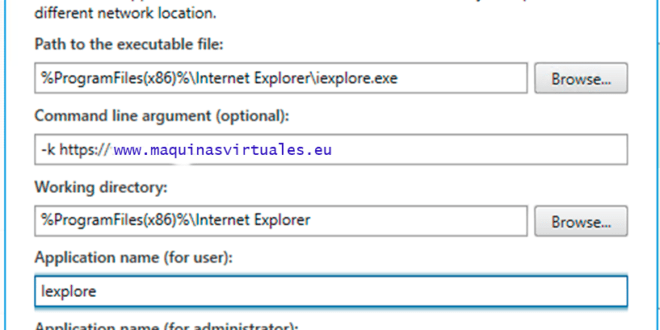

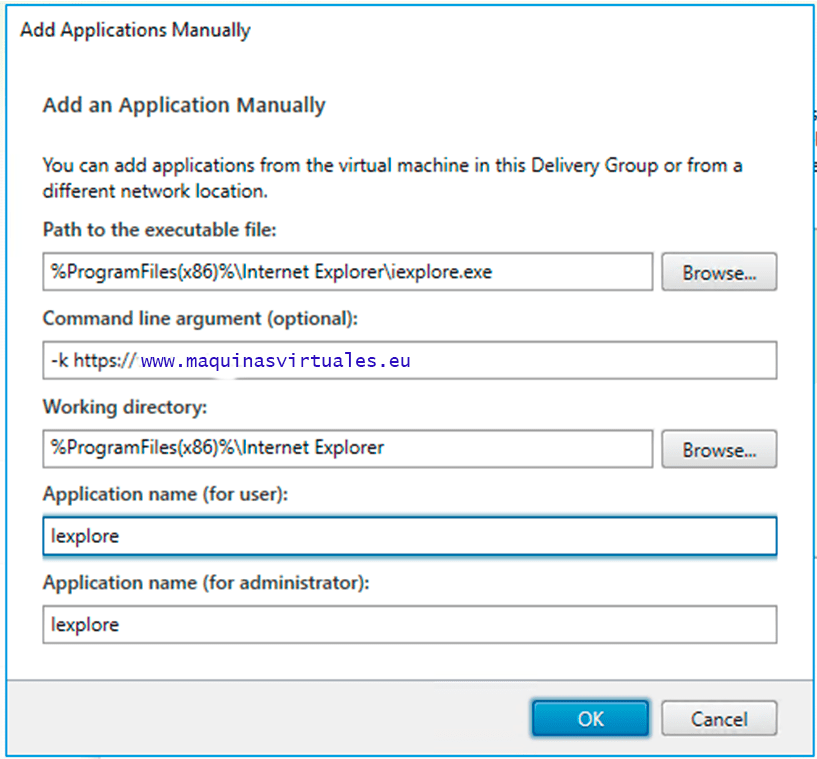

Ahora podemos publicar Navegadores web como Chrome e Internet Explorer:

- –kiosk : Abre el navegador en pantalla completa

- –no-default-browser-check : no comprueba que es el navegador por defecto y no lanza el popup

- –no-first-run : tampoco lanzará notificaciones de primera ejecución

Al lanzar el navegador no tendremos menús e iremos directamente a la web de la aplicación estando encapsulados.

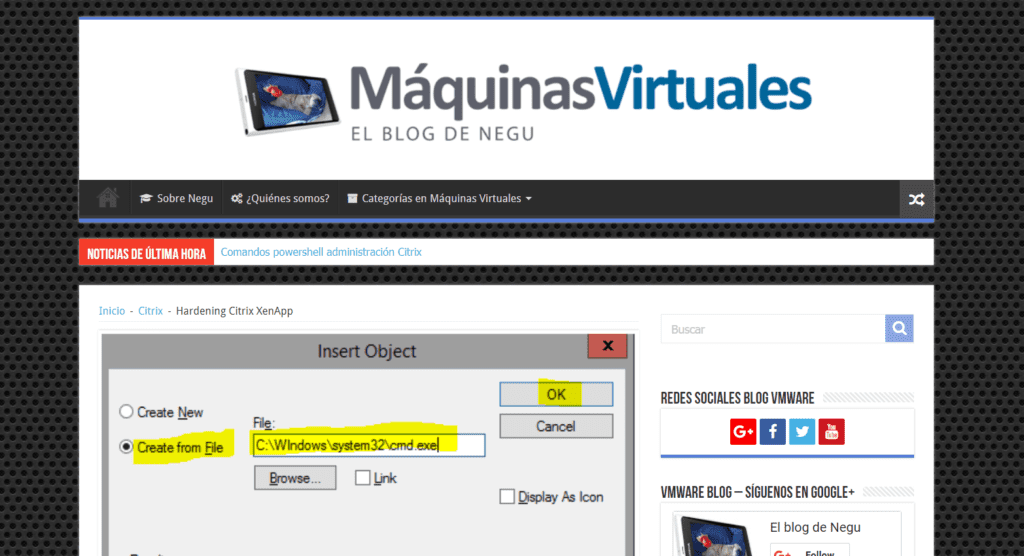

Esto limita simplemente una parte del navegador, pero hay que hacer hardening a la infraestructura para evitar las Sticky Keys y otros atajos que permiten un ataque.

¿Te ha gustado la entrada SÍGUENOS EN TWITTER O INVITANOS A UN CAFE?

Blog Virtualizacion Tu Blog de Virtualización en Español. Maquinas Virtuales (El Blog de Negu) en castellano. Blog informática vExpert Raul Unzue

Blog Virtualizacion Tu Blog de Virtualización en Español. Maquinas Virtuales (El Blog de Negu) en castellano. Blog informática vExpert Raul Unzue