Common Criteria para Citrix Hace poco os enseñé varias técnicas de Hacks y como limitarlos haciendo un hardening de vuestra infraestructura Citrix XenApp. Lamentablemente no hay nada seguro al 100% en informática, pero sí existen criterios que toda empresa debería seguir para estar cerca de lo que marca un fabricante como Citrix. Para ello existe un estándar global de seguridad …

Leer más »Hardening Citrix XenApp

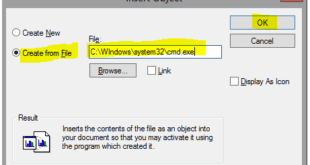

Hardening Citrix XenApp Hay veces que instalas una infraestructura, colocas los diferentes filtros, llámense Firewalls en “sus diferentes capas de la cebolla” que existe en el modelo OSI y TCP/IP, y te sientes a salvo. Cuando desgranas un poco en las técnicas de hacking, te das cuenta que igual no estás tan a salvo como deberías o pensabas. ¿Te preocupas …

Leer más »Guía de Hardening de VMware vSphere 5.1

Cuando hablamos de Hardening en sistemas informáticos, hablamos del proceso por el que aplicamos configuraciones específicas, recomendaciones de uso… en los distintos componentes que forman parte de la infraestructura, con el objetivo de aumentar la seguridad de los sistemas. VMware publica periódicamente, una guía en la que nos permite facilitar ese proceso indicándonos que configuraciones son las recomendadas. Normalmente cada …

Leer más »Ejecución remota con Powershell

Cuando utilizamos Powershell para la administración de equipos en algunos casos, los comandos que utilizamos, suelen tener como parámetro el del equipo donde queremos que se ejecute, como por ejemplo el parámetro Computername. Estos comandos nos permiten ejecutar las tareas de forma remota pero llegaremos al caso en el que queramos ejecutar comandos de forma remota sin esa opción. Para …

Leer más »Hardening Máquinas Virtuales

Como planteamiento inicial, el principio de diseño a seguir es que las máquinas virtuales, y su sistema operativo, deberían de ser protegidas con el mismo nivel de detalle que los sistemas físicos. Las máquinas virtuales la forman un pequeño número de archivos. Uno de los más importantes es el archivo de configuración (.VMX) y es el encargado de gestionar los …

Leer más » Blog Virtualizacion Tu Blog de Virtualización en Español. Maquinas Virtuales (El Blog de Negu) en castellano. Blog informática vExpert Raul Unzue

Blog Virtualizacion Tu Blog de Virtualización en Español. Maquinas Virtuales (El Blog de Negu) en castellano. Blog informática vExpert Raul Unzue