Kubernetes: poner Pods en cuarentena Hoy os voy a explicar cómo poner Pods en cuarentena en Kubernetes y para qué os podría ser interesante. Imaginaros que tenéis un conjunto de contenedores desplegados con un ReplicaSet, y queréis investigar uno de ellos, pero sin que esto afecte al servicio que el resto de contenedores estén dando en Producción. Para que ReplicaSet …

Leer más »Docker: Instalar en Ubuntu 20.04 LTS

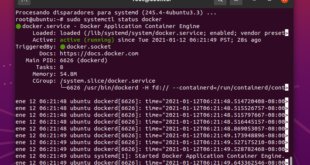

Docker: Instalar en Ubuntu 20.04 LTS Hoy os voy a explicar como instalar Docker en una máquina Ubuntu. Como vais a ver no es muy complicado lanzar la instalación. Empezamos: [crayon-662a30f89ac6b734972073/] Instalamos dependencias: [crayon-662a30f89ac6e628941229/] Agregamos la apt-key: [crayon-662a30f89ac6f488195611/] Agregamos el repositorio necesario: [crayon-662a30f89ac70370551231/] Actualizamos: [crayon-662a30f89ac71347896875/] Lanzamos el comando para limpiar la caché: [crayon-662a30f89ac72243995226/] Hacemos la instalación: [crayon-662a30f89ac73609781907/] Comprobamos el estado …

Leer más »Kubernetes: Instalación Minishift

Kubernetes: Instalación Minishift Muchas veces, cuando planteas entornos de Kubernetes, estás pensando en generar una infraestructura completa y compleja. Esto se debe a que Kubernetes está unido al concepto de clúster. Como la mayoría de personas que empiezan en este mundillo, no tienes los recursos necesarios para montarlo, porque no tienes hardware suficiente. Pero la realidad es que podemos montar …

Leer más »Powershell: Gestión de Docker desde Linux

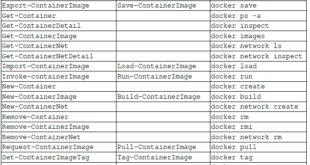

Powershell: Gestión de Docker desde Linux En otra entrada hemos hablado de Bash y Powershell. ¿Y si fusionamos lo mejor de los dos mundos para trabajar con Docker? Una ventaja de Powershell sobre Bash, es que prácticamente puedes hacer de todo con él gracias a los módulos que van surgiendo. En este caso usaremos el módulo para Docker. Vais a …

Leer más »Hardening Kubernetes: Secretos

Hardening Kubernetes: Secretos Si queremos empezar a securizar nuestros proyectos de Kubernetes, podemos empezar con buenas prácticas no almacenando en claro objetos con datos sensibles, como contraseñas, llaves SSH o tokens de OAuth. El uso de Secretos te permite controlar la manera en que se usan los datos sensibles, y reduce notablemente el riesgo de exposición de esos datos sensibles …

Leer más » Blog Virtualizacion Tu Blog de Virtualización en Español. Maquinas Virtuales (El Blog de Negu) en castellano. Blog informática vExpert Raul Unzue

Blog Virtualizacion Tu Blog de Virtualización en Español. Maquinas Virtuales (El Blog de Negu) en castellano. Blog informática vExpert Raul Unzue